この記事のポイント

- Vercelが第三者のAIプラットフォーム経由で不正アクセスを受け、顧客の環境変数(APIキーなど)が流出した可能性

- 攻撃者は侵害されたAIツールを踏み台にVercelの内部システムへ侵入(サプライチェーン攻撃)

- すべてのVercelユーザーはAPIキー・DB認証情報・シークレットキーの即時ローテーションが必要

何が起きたのか

2026年4月、Web開発者に広く使われているホスティングプラットフォームVercelが、セキュリティ侵害を公式に公表しました。

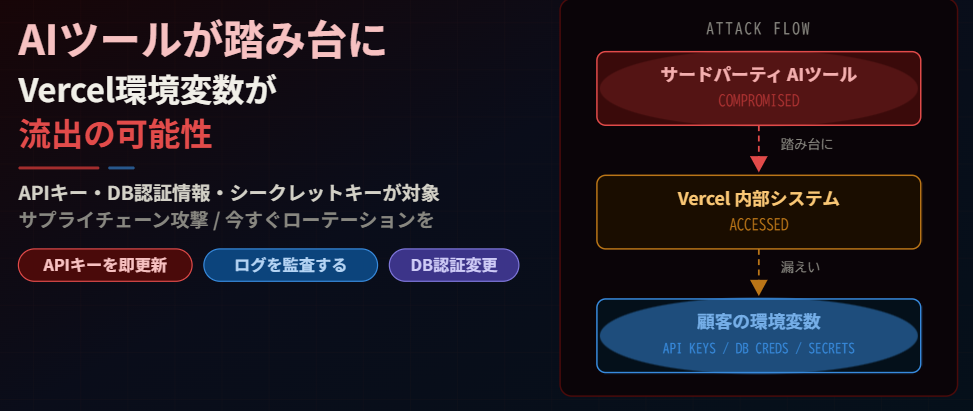

今回の事案で特に深刻なのは、Vercel自体の脆弱性が原因ではなく、Vercelが業務で連携していたサードパーティのAIツールが最初の標的になった点です。侵害されたAIツールが踏み台となり、Vercelの内部システムへのアクセス権が奪われました。いわゆる「サプライチェーン攻撃(supply chain attack)」の典型的な手口です。

攻撃の経路

攻撃は以下の3段階で進みました。

まずVercelが業務利用していた第三者のAIプラットフォームが侵害されます。次にその侵害されたAIツールを経由して、Vercel内部システムへのアクセス権が窃取されます。最後に顧客プロジェクトの環境変数(APIキー、DB認証情報、暗号化キーなど)にアクセス可能な状態となりました。

何が流出した可能性があるか

Vercelの環境変数には、プロジェクトの根幹を成す認証情報が集約されています。以下のような情報が対象となり得ます。

| 情報の種類 | 具体例 | 主なリスク |

|---|---|---|

| APIキー | OpenAI / Stripe / AWS の認証情報 | 不正利用による高額請求 |

| DB接続文字列 | PostgreSQL / MongoDB のURL | データベース全体への不正アクセス |

| 暗号化シークレット | JWT署名キー・セッション秘密鍵 | ユーザーアカウントの乗っ取り |

| Webhookシークレット | 決済通知の検証キー | 偽通知による不正処理 |

環境変数は通常、暗号化されていないプレーンテキストで保存されているため、アクセスされた時点で即座に悪用できる状態にあります。

今すぐ実施すべき4つの対応

Vercelを利用しているすべての開発者・チームは、以下を速やかに対応してください。

1. APIキーをすべてローテーション

OpenAI・Anthropic・Google Cloud等のAIサービスAPIキー、Stripe・PayPalなどの決済サービスのシークレットキー、データベースの認証情報、OAuth クライアントシークレットが対象です。通知を受けた当日中に対応することを強く推奨します。不正利用が発覚してからでは、金銭的損害はもちろん、ユーザーへの影響も免れません。

2. データベース認証情報の変更

DBパスワードを変更し、IPホワイトリスト(接続を許可するIPアドレスのリスト)も合わせて見直してください。不要な接続元が登録されていないか確認することが重要です。

3. 過去30日間のアクセスログを監査

以下の異常がないかを確認します。見慣れないIPアドレスからのアクセス、通常とは異なる時間帯の大量アクセス、API使用量の急激な増加が主なチェックポイントです。

4. エンドユーザーへの通知

サービス提供者として今回の侵害によりエンドユーザーのデータに影響が及ぶ可能性がある場合は、速やかかつ透明性を持って通知を行ってください。日本の個人情報保護法の観点からも、適切なタイミングでの開示が求められます。

サプライチェーン攻撃が示す現実

「自社のセキュリティを強化すれば安全」という前提は、もはや成立しません。どれだけ堅固な防壁を築いても、連携する第三者ツールのセキュリティが弱ければ、そこが突破口になります。

今後講じるべき恒久対策

最小権限の原則として、サードパーティツールには必要最小限のアクセス権のみを付与します。環境変数の暗号化として、可能であれば保存段階から暗号化された状態を維持します。定期的なキーローテーションとして、侵害がない状況でも3ヶ月に1回程度の更新を習慣化します。シークレット管理ツールの活用として、HashiCorp VaultやAWS Secrets Manager、GCP Secret Managerなど専用ツールへの移行を検討してください。

日本のWeb3開発者への影響

国内でもVercelを使ったWeb3プロジェクトは多く、NFTマーケットプレイスやDeFiのフロントエンドとして広く利用されています。ウォレットの秘密鍵が直接流出した可能性は低いものの、管理画面のアクセストークンやスマートコントラクトのデプロイキーが環境変数に含まれている場合は、プロジェクト全体が乗っ取られるリスクがあります。

これを機に、シークレット管理の体制を見直すことを強く推奨します。

⚠️ この記事は公開情報をもとに構成しています。最新の公式情報はVercelのセキュリティアドバイザリーページをご確認ください。

まとめ

Vercelの今回の侵害は、AIツールの普及がセキュリティの新たなリスク面を生み出していることを示す事例です。「信頼できるツールを使っているから安全」という油断が、最も危険な死角になります。

対応の優先順位は明確です。まずAPIキーを今すぐローテーションし、ログを確認し、DB認証情報を変更する。そのうえで、長期的なシークレット管理の仕組みを整えていきましょう。

コメント